Hur vi håller din data säker

Lär dig mer om säkerhetsåtgärderna vi använder för att skydda dina foton och videor

På PixelUnion är det vår högsta prioritet att skydda dina minnen. Vi förstår att dina foton och videor är djupt personliga, och vi tar det ansvaret på allvar. Här är en detaljerad titt på de tre skyddslagren vi använder för att hålla din data säker och privat.

Table of Contents

Kryptering

Kryptering under överföring: Skydda data på väg

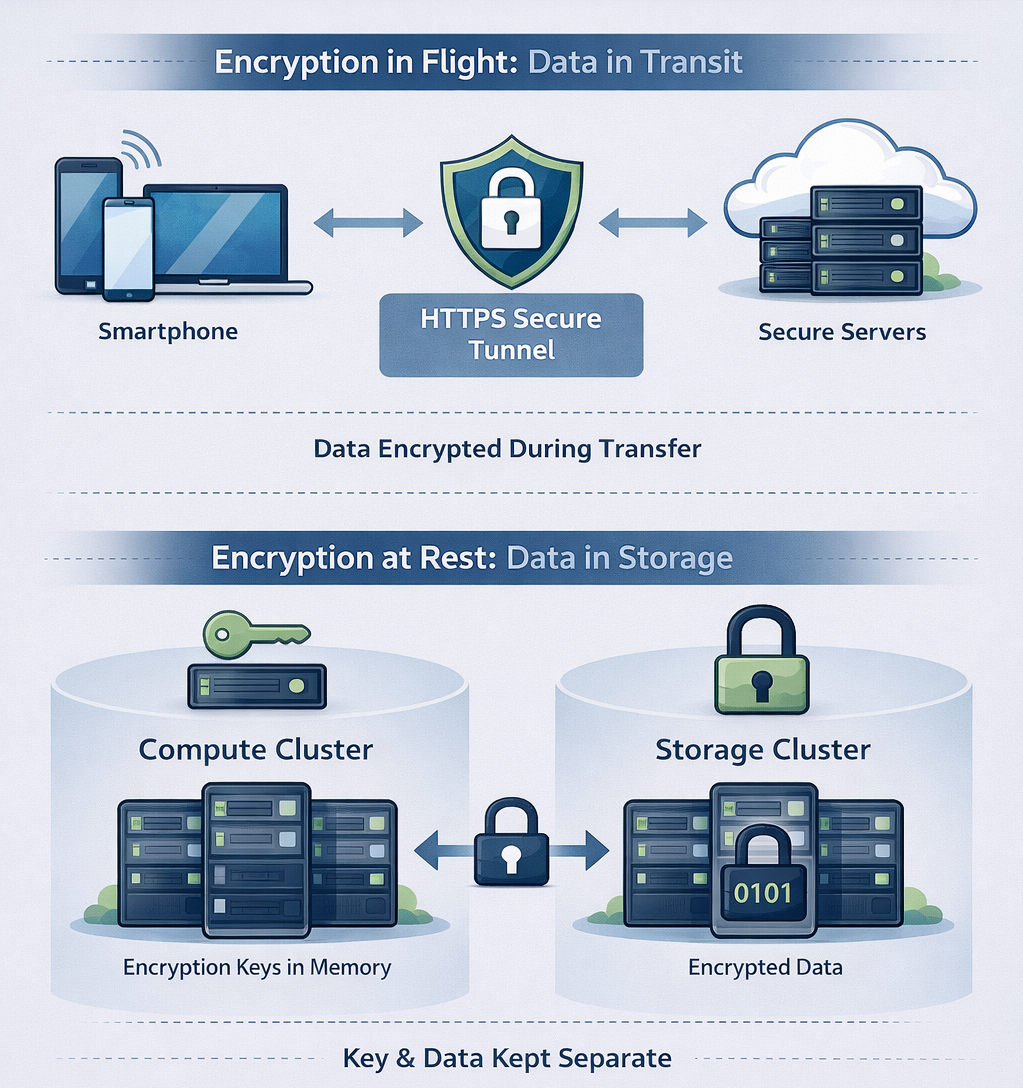

Närhelst din data färdas över internet – oavsett om du laddar upp nya foton, visar ditt bibliotek eller laddar ner minnen – är den skyddad av HTTPS-kryptering.

Vad är HTTPS?

HTTPS (Hypertext Transfer Protocol Secure) skapar en säker, krypterad tunnel mellan din enhet och våra servrar. Tänk på det som en privat kurirtjänst för din data: även om någon fångar upp paketet kan de inte kika inuti.

Hur det skyddar dig

- Alla anslutningar är krypterade: Varje enskild begäran mellan din webbläsare, mobilappen och våra servrar använder HTTPS. Det finns inga undantag.

- Skydd mot avlyssnare: Oavsett om du är på ditt hemma-Wi-Fi eller ett kafénätverk kan dina foton inte fångas upp eller ses av någon däremellan.

- Verifierad identitet: HTTPS bekräftar också att du faktiskt pratar med PixelUnions servrar – inte en bedragare. Våra SSL-certifikat utfärdas av betrodda certifikatutfärdare och förnyas regelbundet.

Du kan alltid verifiera detta själv: leta efter hänglåsikonen i din webbläsares adressfält när du besöker PixelUnion.

Kryptering i vila: Skydda lagrad data

När dina foton och videor har anlänt säkert på våra servrar sitter de inte bara där oskyddade. All data är krypterad när den lagras på våra diskar – detta kallas kryptering i vila.

Vad betyder detta?

Kryptering i vila betyder att all data som lagras på våra servrar är förvrängd med starka krypteringsalgoritmer. Utan krypteringsnycklarna är datan helt oläsbar – den ser ut som slumpmässigt brus.

Tänk på det som ett kassaskåp: datan på disken är låst, och bara någon med rätt nyckel kan öppna det och läsa vad som finns inuti.

Hur vår kryptering fungerar

Vi håller krypteringsnyckeln, och den finns endast i vårt klusters aktiva minne (RAM) – aldrig skriven till disk. Här är varför denna design är så säker:

- Nyckel lever endast i minnet: Dekrypteringsnyckeln laddas in i våra servers minne när vi startar våra system. Den lagras aldrig på diskarna själva.

- Strömavbrott = data låst: Om en server stängs av, startas om eller fysiskt tas bort från vårt datacenter försvinner nyckeln från minnet. Vid den tidpunkten blir datan på diskarna helt oläsbar – bara krypterat brus.

- Vi kontrollerar åtkomst: Bara vi kan injicera krypteringsnyckeln när vi startar våra system. Utan detta steg skulle inte ens vi kunna läsa datan.

Fysisk separation: Nyckel och data lever åtskilda

Vi tar denna säkerhet ett steg längre: vår krypteringsnyckel och din data lever inte ens på samma servrar.

- Separata beräknings- och lagringskluster: Vår infrastruktur är uppdelad i två fysiskt separata system – ett beräkningskluster (där dina begäranden bearbetas och krypteringsnyckeln lever i minnet) och ett lagringskluster (där din krypterade data lagras).

- Två bitar av pusslet: För att komma åt din data behöver du både de krypterade filerna och dekrypteringsnyckeln. Dessa hålls på olika fysiska platser.

- Värdelös på egen hand: Om någon skulle få tillgång till vårt lagringskluster – oavsett om det är genom att stänga av det, stjäla enheter eller något annat sätt – skulle de bara ha meningslös krypterad data. Utan krypteringsnyckeln från beräkningsklustret är den helt oläsbar.

Denna fysiska separation lägger till ännu ett skyddslager. Även i ett värsta scenario där vår lagringsinfrastruktur skulle komprometteras skulle dina foton och videor förbli låsta och otillgängliga.

Våra lagringsplatser

Vi driver två geografiskt separata lagringskluster:

- Primärt produktionskluster: Hostat i Falkenstein, Tyskland. Det är här dina foton och videor lagras under normal drift.

- Säkerhetskopieringskluster: Beläget i Finland. Detta säkerställer att din data överlever även om något katastrofalt händer med vår primära plats.

Båda klustren är fullt krypterade – och kritiskt, inget kluster har åtkomst till sina egna krypteringsnycklar. Nycklarna lever separat på vår beräkningsinfrastruktur. Detta betyder:

- Leverantör kan inte läsa din data: Även om de hostar vår primära lagring ser de bara krypterade block. De har inget sätt att dekryptera eller komma åt dina filer.

- Vår finska säkerhetskopieringsleverantör kan inte läsa dina säkerhetskopior: Samma sak gäller vårt säkerhetskopieringskluster. Krypterad data, inga nycklar.

- Fysisk beslagtagelse är värdelös: Om något av lagringsklustren skulle fysiskt beslagtas, stängas av eller flyttas skulle datan vara helt oläsbar utan krypteringsnycklarna – som inte finns där.

Denna geografiska redundans skyddar din data från katastrofer, medan krypteringsdesignen säkerställer att ingen hostingleverantör – i Tyskland eller Finland – någonsin kan komma åt dina minnen.

Varför detta är viktigt

- Skydd mot fysiska hot: Även om någon skulle få fysisk åtkomst till våra servrar eller lagringsenheter skulle de inte kunna läsa din data.

- Hostingleverantör kan inte komma åt dina filer: Våra infrastrukturleverantörer ser bara krypterad data. De har inget sätt att visa, läsa eller förstå dina foton och videor.

- Försvar i djupet: Detta lägger till ännu ett skyddslager ovanpå nätverkssäkerheten – så din data är säker både när den rör sig och när den sitter stilla.

Vi använder branschstandardkryptering (AES-256) för att skydda din lagrade data. Detta är samma krypteringsnivå som används av banker, regeringar och säkerhetsfokuserade organisationer världen över.

Sträng åtkomsthantering: Vem kan se vad

Teknologi ensamt räcker inte – vi har också strikta policyer om vem som kan komma åt vad inom vår organisation.

Begränsad personalåtkomst

Låt oss vara transparenta: i teorin, som operatörer av PixelUnion, kan vi komma åt din data. Vi håller trots allt krypteringsnycklarna. Men i praktiken har vi byggt starka policyer och tekniska kontroller som förhindrar att detta händer.

Rollbaserad åtkomstkontroll

Vi använder rollbaserad åtkomstkontroll (RBAC) för att strikt begränsa vad varje teammedlem kan göra:

- Utvecklare har inte produktionsåtkomst: Vårt utvecklingsteam arbetar i isolerade miljöer. De har aldrig åtkomst till produktionssystem där din data finns.

- Principen om minsta privilegium: Alla på PixelUnion har bara åtkomst till vad de absolut behöver för att göra sitt jobb – inget mer. Detta är en säkerhetsbästa praxis känd som “principen om minsta privilegium”.

- Nivåer av åtkomstnivåer: Olika roller har olika behörigheter. De flesta teammedlemmar har inget sätt att nå kunddata, även om de ville.

Produktionsmiljöåtkomst

- Endast senior personal: Bara våra mest seniora teammedlemmar har åtkomst till produktionsmiljöer – och detta är strikt för infrastrukturunderhåll och kritiska supportoperationer.

- Ingen kunddataåtkomst: Även med produktionsåtkomst är våra system designade så att teammedlemmar inte kan bläddra, visa eller komma åt kundfoton och videor. Produktionsåtkomst handlar om att hålla tjänsten igång, inte att titta på dina minnen.

- Ingen tillfällig bläddring: Vi tittar aldrig på kundkonton eller foton. Dina minnen är dina, och vi respekterar den gränsen helt.

Försvar mot illvilliga aktörer

Hittills har vi diskuterat hur vi skyddar din data från intern åtkomst. Men det finns en annan sida av IT-säkerhet: att skydda mot externa hot – hackare, cyberkriminella och andra illvilliga aktörer som kan försöka bryta sig in. Vi följer branschens bästa praxis för att försvara oss mot dessa hot.

Nätverksseparation och brandväggar

Vår infrastruktur är inte ett stort öppet nätverk. Vi använder strikt nätverksseparation för att isolera olika delar av vårt system:

- Brandväggsmiljöer: Varje miljö (utveckling, staging, produktion) är strikt brandväggad från de andra. Trafik kan bara flöda genom specifika, godkända kanaler.

- Nätverkssegmentering: Även inom produktion är olika tjänster isolerade från varandra. Ett intrång i ett område kan inte enkelt spridas till ett annat.

- Minimal exponering: Bara de tjänster som absolut behöver kommunicera med varandra kan göra det. Allt annat blockeras som standard.

Detta betyder att även om en angripare på något sätt skulle få tillgång till en del av vårt system skulle de träffa väggar överallt de försökte gå.

Web Application Firewall

Innan någon begäran ens når våra servrar passerar den genom en Web Application Firewall (WAF). Tänk på det som en säkerhetsvakt vid ytterdörren, som kontrollerar alla som försöker komma in.

- Blockerar skadlig trafik: WAF:en upptäcker och blockerar automatiskt vanliga angreppsmönster – saker som SQL-injektion, cross-site scripting (XSS) och andra tekniker hackare använder för att utnyttja webbplatser.

- Hastighetsbegränsning: Om någon försöker översvämma våra servrar med begäranden (ett denial-of-service-angrepp) begränsar eller blockerar WAF:en dem innan de kan orsaka problem.

- Kontinuerligt uppdaterad: Våra WAF-regler uppdateras regelbundet för att skydda mot nyligen upptäckta angreppsmetoder.

Detta betyder att många angrepp stoppas innan de ens når vår applikation – illvilliga aktörer vänds bort vid dörren.

Ansvarig offentliggörande: Arbeta med säkerhetsforskare

Vi tror på att arbeta med säkerhetsgemenskapen, inte mot den. Det är därför vi har en ansvarig offentliggörandepolicy för white hat-hackare och säkerhetsforskare.

Om någon upptäcker en sårbarhet i våra system vill vi veta om det så att vi kan fixa det – och vi vill göra det enkelt och säkert för dem att rapportera det.

- Tydlig rapporteringsprocess: Säkerhetsforskare kan rapportera sårbarheter till oss genom officiella kanaler.

- Inga juridiska hot: Vi kommer inte att vidta juridiska åtgärder mot forskare som rapporterar problem i god tro och följer våra offentliggöranderiktlinjer.

- Erkännande: Vi uppskattar arbetet från säkerhetsforskare och erkänner de som hjälper oss att förbättra.

Detta samarbetsinriktade tillvägagångssätt hjälper oss att hitta och fixa potentiella problem innan illvilliga aktörer kan utnyttja dem. Läs vår fullständiga Ansvarig offentliggörandepolicy för mer detaljer.

Skydd mot social engineering

Vad är social engineering? Det är när angripare försöker lura människor – snarare än datorer – att ge upp åtkomst. Detta kan vara en falsk e-post som låtsas vara från IT-support, ett telefonsamtal från någon som påstår sig vara en kollega, eller ett övertygande meddelande som ber om inloggningsuppgifter. Social engineering-angrepp riktar sig mot mänskligt förtroende, inte tekniska sårbarheter.

Vi har strikta policyer på plats för att förhindra dessa angrepp:

- Säkerhetsmedvetenhetsträning: Vårt team är tränat att känna igen phishing-försök, misstänkta begäranden och andra manipulationstaktiker.

- Verifieringsprotokoll: Vi delar aldrig uppgifter eller känslig åtkomst baserat på ett e-postmeddelande eller telefonsamtal. Begäranden om åtkomst går genom formella, verifierade kanaler.

- Skepticism som standard: Vår kultur uppmuntrar att ifrågasätta ovanliga begäranden, även om de verkar komma från någon senior.

Vårt löfte till dig

Vi byggde PixelUnion eftersom vi tror att du förtjänar en fotolagringstjänst som verkligen respekterar din integritet. Till skillnad från stora teknikföretag skannar vi inte dina foton för reklamändamål, tränar vi inte AI-modeller på dina minnen och delar vi inte din data med tredje parter.

Dina foton är krypterade, skyddade och privata. Det är inte bara en funktion – det är vår grundläggande princip.

Frågor?

Har du frågor om våra säkerhetsrutiner? Vi är alltid glada att förklara mer i detalj. Kontakta oss via supportsidan, så återkommer vi till dig så snart som möjligt.