Sådan holder vi dine data sikre

Lær om de sikkerhedsforanstaltninger vi bruger til at beskytte dine billeder og videoer

Hos PixelUnion er beskyttelse af dine minder vores top prioritet. Vi forstår at dine billeder og videoer er dybt personlige, og vi tager det ansvar alvorligt. Her er et detaljeret kig på de tre lag af beskyttelse vi bruger for at holde dine data sikre og private.

Table of Contents

Kryptering

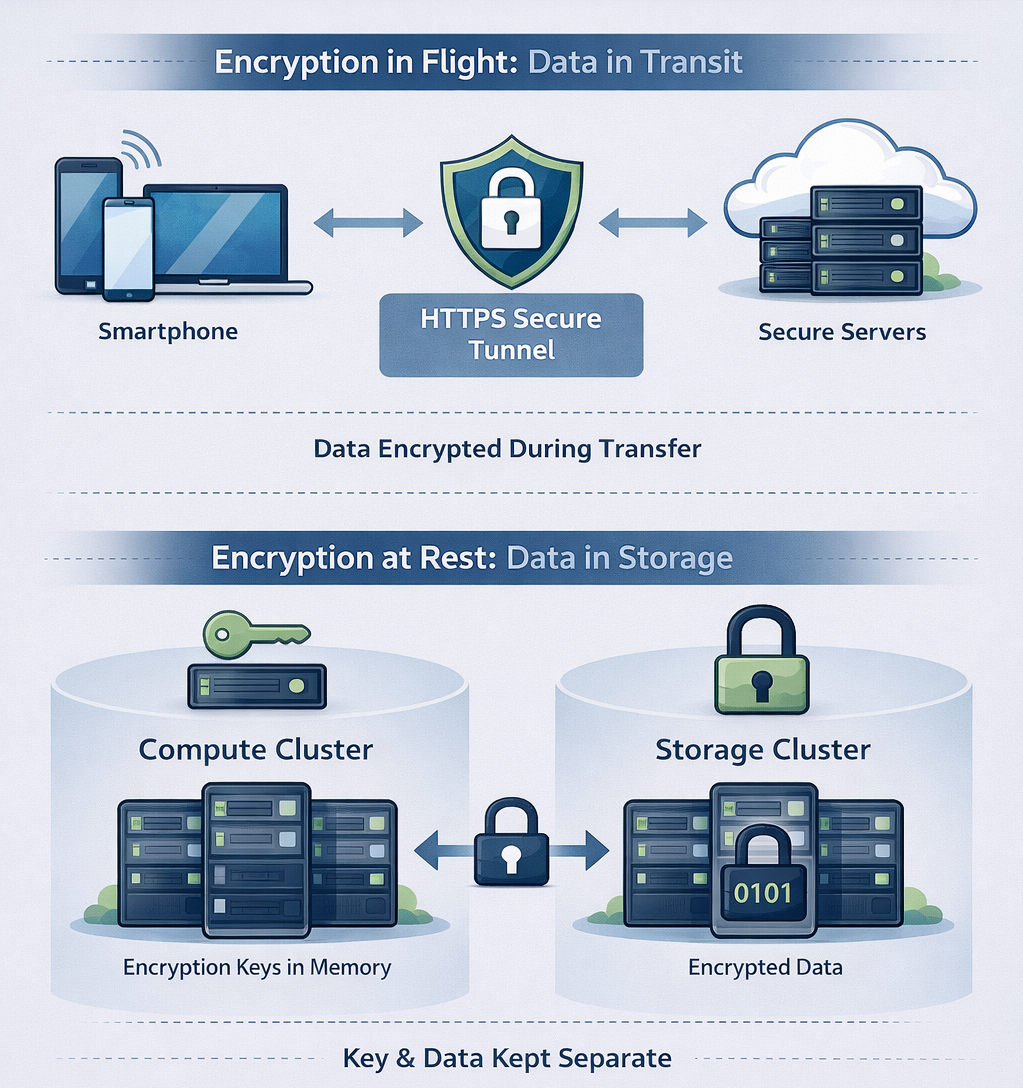

Kryptering under overførsel: Beskyttelse af data på vej

Når dine data rejser over internettet – hvad enten du uploader nye billeder, ser dit bibliotek eller downloader minder – er de beskyttet af HTTPS-kryptering.

Hvad er HTTPS?

HTTPS (Hypertext Transfer Protocol Secure) skaber en sikker, krypteret tunnel mellem din enhed og vores servere. Tænk på det som en privat kurertjeneste for dine data: selv hvis nogen aflytter pakken, kan de ikke kigge ind.

Sådan beskytter det dig

- Alle forbindelser er krypteret: Hver eneste anmodning mellem din browser, mobilappen og vores servere bruger HTTPS. Der er ingen undtagelser.

- Beskyttelse mod aflyttere: Uanset om du er på dit hjemme-WiFi eller et café-netværk, kan dine billeder ikke blive aflyttet eller set af nogen derimellem.

- Verificeret identitet: HTTPS bekræfter også at du faktisk taler med PixelUnions servere – ikke en efterligner. Vores SSL-certifikater udstedes af betroede certifikatmyndigheder og fornyes jævnligt.

Du kan altid verificere det selv: kig efter hængelås-ikonet i din browsers adressefelt når du besøger PixelUnion.

Kryptering i hvile: Beskyttelse af lagrede data

Når dine billeder og videoer ankommer sikkert til vores servere, ligger de ikke ubeskyttet. Al data krypteres under lagring på vores diske – det kaldes kryptering i hvile.

Hvad betyder det?

Kryptering i hvile betyder at al data lagret på vores servere bliver krypteret med stærke krypteringsalgoritmer. Uden krypteringsnøglerne er dataene fuldstændig ulæselige – de ligner tilfældig støj.

Tænk på det som et pengeskab: dataene på disken er låst, og kun nogen med den rigtige nøgle kan åbne det og læse indholdet.

Sådan fungerer vores kryptering

Vi holder krypteringsnøglen, og den findes kun i vores clusters aktive hukommelse (RAM) – aldrig skrevet til disk. Her er hvorfor denne design er så sikker:

- Nøglen lever kun i hukommelsen: Dekrypteringsnøglen indlæses i vores serveres hukommelse når vi starter vores systemer. Den gemmes aldrig på selve diskene.

- Strøm af = data låst: Hvis en server slukkes, genstartes eller fjernes fysisk fra vores datacenter, forsvinder nøglen fra hukommelsen. På det tidspunkt bliver dataene på diskene fuldstændig ulæselige – bare krypteret støj.

- Vi styrer adgangen: Kun vi kan injicere krypteringsnøglen når vi starter vores systemer. Uden dette skridt kunne selv vi ikke læse dataene.

Fysisk adskillelse: Nøgle og data ligger hver for sig

Vi tager denne sikkerhed et skridt videre: vores krypteringsnøgle og dine data ligger ikke engang på de samme servere.

- Adskilte compute- og lagringsclusters: Vores infrastruktur er opdelt i to fysisk adskilte systemer – et compute-cluster (hvor dine anmodninger behandles og krypteringsnøglen ligger i hukommelsen) og et lagringscluster (hvor dine krypterede data gemmes).

- To brikker i puslespillet: For at få adgang til dine data har du brug for både de krypterede filer og dekrypteringsnøglen. Disse opbevares på forskellige fysiske placeringer.

- Ubrugelig alene: Hvis nogen fik adgang til vores lagringscluster – hvad enten ved at lukke det ned, stjæle drev eller på anden måde – ville de kun have meningsløse krypterede data. Uden krypteringsnøglen fra compute-clusteret er det fuldstændig ulæseligt.

Denne fysiske adskillelse tilføjer endnu et lag af beskyttelse. Selv i et worst-case-scenario hvor vores lagringsinfrastruktur blev kompromitteret, ville dine billeder og videoer forblive låst og utilgængelige.

Vores lagringsplaceringer

Vi driver to geografisk adskilte lagringsclusters:

- Primært produktionscluster: Hostet i Falkenstein, Tyskland. Her gemmes dine billeder og videoer under normal drift.

- Backup-cluster: Beliggende i Finland. Det sikrer at dine data overlever selv hvis noget katastrofalt sker med vores primære placering.

Begge clusters er fuldt krypteret – og afgørende: ingen af clusterne har adgang til deres egne krypteringsnøgler. Nøglerne ligger separat på vores compute-infrastruktur. Det betyder:

- Udbyder kan ikke læse dine data: Selv om de hoster vores primære lagring, ser de kun krypterede blokke. De har ingen måde at dekryptere eller få adgang til dine filer.

- Vores finske backup-udbyder kan ikke læse dine backups: Det samme gælder vores backup-cluster. Krypterede data, ingen nøgler.

- Fysisk beslaglæggelse er ubrugelig: Hvis begge lagringsclusters blev fysisk beslaglagt, slukket eller flyttet, ville dataene være fuldstændig ulæselige uden krypteringsnøglerne – som ikke er der.

Denne geografiske redundans beskytter dine data mod katastrofer, mens krypteringsdesignet sikrer at ingen hostingudbyder – hverken i Tyskland eller Finland – nogensinde kan få adgang til dine minder.

Hvorfor det betyder noget

- Beskyttelse mod fysiske trusler: Selv hvis nogen fik fysisk adgang til vores servere eller lagringsdrev, kunne de ikke læse dine data.

- Hostingudbyder kan ikke få adgang til dine filer: Vores infrastrukturudbydere ser kun krypterede data. De har ingen måde at se, læse eller gøre sig forståelige af dine billeder og videoer.

- Forsvar i dybden: Det tilføjer endnu et lag af beskyttelse oven på netværkssikkerhed – så dine data er sikre både under bevægelse og i hvile.

Vi bruger branchestandard-kryptering (AES-256) til at beskytte dine lagrede data. Det er samme krypteringsniveau som bruges af banker, regeringer og sikkerhedsorienterede organisationer verden over.

Streng adgangsstyring: Hvem kan se hvad

Teknologi alene er ikke nok – vi har også strenge politikker om hvem der kan få adgang til hvad inden for vores organisation.

Begrænset personaleadgang

Lad os være gennemsigtige: i teorien, som operatører af PixelUnion, kunne vi få adgang til dine data. Vi holder trods alt krypteringsnøglerne. Men i praksis har vi bygget stærke politikker og tekniske kontroller der forhindrer at det sker.

Rollebaseret adgangskontrol

Vi bruger rollebaseret adgangskontrol (RBAC) til strengt at begrænse hvad hvert teammedlem kan gøre:

- Udviklere har ikke produktionsadgang: Vores udviklingsteam arbejder i isolerede miljøer. De har aldrig adgang til produktionssystemer hvor dine data ligger.

- Princip om mindst mulig privilegium: Alle hos PixelUnion har kun adgang til det de absolut har brug for til deres job – ikke mere. Det er en sikkerhedsbedste praksis kendt som “princip om mindst mulig privilegium”.

- Lagdelte adgangsniveauer: Forskellige roller har forskellige tilladelser. De fleste teammedlemmer har ingen måde at nå kundedata på, selv hvis de ville.

Adgang til produktionsmiljø

- Kun seniorpersonale: Kun vores mest erfarne teammedlemmer har adgang til produktionsmiljøer – og det er strengt til infrastrukturvedligeholdelse og kritisk supportdrift.

- Ingen adgang til kundedata: Selv med produktionsadgang er vores systemer designet så teammedlemmer ikke kan gennemse, se eller få adgang til kundebilleder og -videoer. Produktionsadgang handler om at holde tjenesten i gang, ikke om at kigge på dine minder.

- Ingen tilfældig gennemsyn: Vi kigger aldrig på kundekonti eller billeder. Dine minder er dine, og vi respekterer den grænse fuldstændigt.

Forsvar mod ondsindede aktører

Indtil videre har vi diskuteret hvordan vi beskytter dine data mod intern adgang. Men der er en anden side af IT-sikkerhed: beskyttelse mod eksterne trusler – hackere, cyberkriminelle og andre ondsindede aktører der måske forsøger at bryde ind. Vi følger branchens bedste praksis for at forsvare mod disse trusler.

Netværksadskillelse og firewalls

Vores infrastruktur er ikke ét stort åbent netværk. Vi bruger streng netværksadskillelse for at isolere forskellige dele af vores system:

- Firewall-beskyttede miljøer: Hvert miljø (udvikling, staging, produktion) er strengt beskyttet med firewall mod de andre. Trafik kan kun flyde gennem specifikke, godkendte kanaler.

- Netværkssegmentering: Selv inden for produktion er forskellige tjenester isoleret fra hinanden. Et brud i ét område kan ikke nemt sprede sig til et andet.

- Minimal eksponering: Kun de tjenester der absolut har brug for at kommunikere med hinanden kan gøre det. Alt andet er blokeret som standard.

Det betyder at selv hvis en angriber på en eller anden måde fik adgang til en del af vores system, ville de støde på vægge overalt hvor de forsøgte at gå.

Web Application Firewall

Før enhver anmodning overhovedet når vores servere, passerer den gennem en Web Application Firewall (WAF). Tænk på den som en sikkerhedsvagt ved hoveddøren der tjekker alle der forsøger at komme ind.

- Blokerer ondsindet trafik: WAF’en registrerer og blokerer automatisk almindelige angrebsmønstre – ting som SQL-injection, cross-site scripting (XSS) og andre teknikker hackere bruger til at udnytte websites.

- Rate limiting: Hvis nogen forsøger at oversvømme vores servere med anmodninger (et denial-of-service-angreb), begrænser eller blokerer WAF’en dem før de kan forårsage problemer.

- Konstant opdateret: Vores WAF-regler opdateres jævnligt for at beskytte mod nyligt opdagede angrebsmetoder.

Det betyder at mange angreb stoppes før de overhovedet når vores applikation – ondsindede aktører bliver vist bort ved døren.

Ansvarlig offentliggørelse: Samarbejde med sikkerhedsforskere

Vi tror på at arbejde med sikkerhedsfællesskabet, ikke imod det. Derfor har vi en politik for ansvarlig offentliggørelse for white hat-hackere og sikkerhedsforskere.

Hvis nogen opdager en sårbarhed i vores systemer, vil vi gerne vide det så vi kan rette det – og vi vil gøre det nemt og sikkert for dem at rapportere det.

- Tydelig rapporteringsproces: Sikkerhedsforskere kan rapportere sårbarheder til os gennem officielle kanaler.

- Ingen juridiske trusler: Vi vil ikke rette juridiske skridt mod forskere der rapporterer problemer i good faith og følger vores offentliggørelsesretningslinjer.

- Anerkendelse: Vi sætter pris på sikkerhedsforskeres arbejde og anerkender dem der hjælper os med at forbedre os.

Denne samarbejdstilgang hjælper os med at finde og rette potentielle problemer før ondsindede aktører kan udnytte dem. Læs vores fulde Politik for ansvarlig offentliggørelse for flere detaljer.

Beskyttelse mod social engineering

Hvad er social engineering? Det er når angribere forsøger at narre mennesker – i stedet for computere – til at give adgang. Det kan være en falsk e-mail der foregiver at være fra IT-support, et opkald fra nogen der påstår at være en kollega, eller en overbevisende besked der beder om loginoplysninger. Social engineering-angreb retter sig mod menneskelig tillid, ikke tekniske sårbarheder.

Vi har strenge politikker der forhindrer disse angreb:

- Sikkerhedsbevidsthedstræning: Vores team trænes i at genkende phishing-forsøg, mistænkelige anmodninger og andre manipulationstaktikker.

- Verifikationsprotokoller: Vi deler aldrig legitimationsoplysninger eller følsom adgang baseret på en e-mail eller et opkald. Anmodninger om adgang går gennem formelle, verificerede kanaler.

- Skepsis som standard: Vores kultur opfordrer til at stille spørgsmål ved usædvanlige anmodninger, selv om de ser ud til at komme fra nogen højere i rækken.

Vores løfte til dig

Vi byggede PixelUnion fordi vi tror du fortjener en fotolagringstjeneste der virkelig respekterer dit privatliv. I modsætning til store tech-virksomheder scanner vi ikke dine billeder til reklameformål, træner vi ikke AI-modeller på dine minder, og deler vi ikke dine data med tredjeparter.

Dine billeder er krypteret, beskyttet og private. Det er ikke bare en funktion – det er vores grundlæggende princip.

Spørgsmål?

Har du spørgsmål om vores sikkerhedspraksis? Vi forklarer altid gerne mere i detaljer. Kontakt os via support-siden, og vi vender tilbage til dig hurtigst muligt.